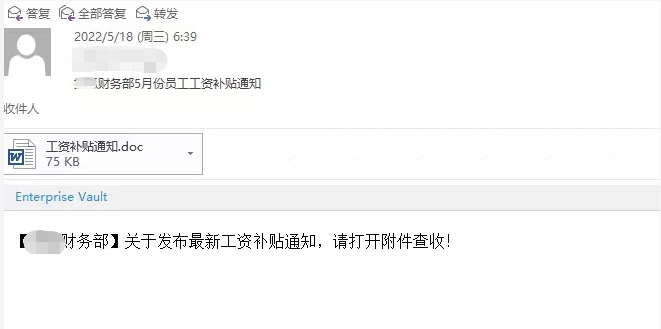

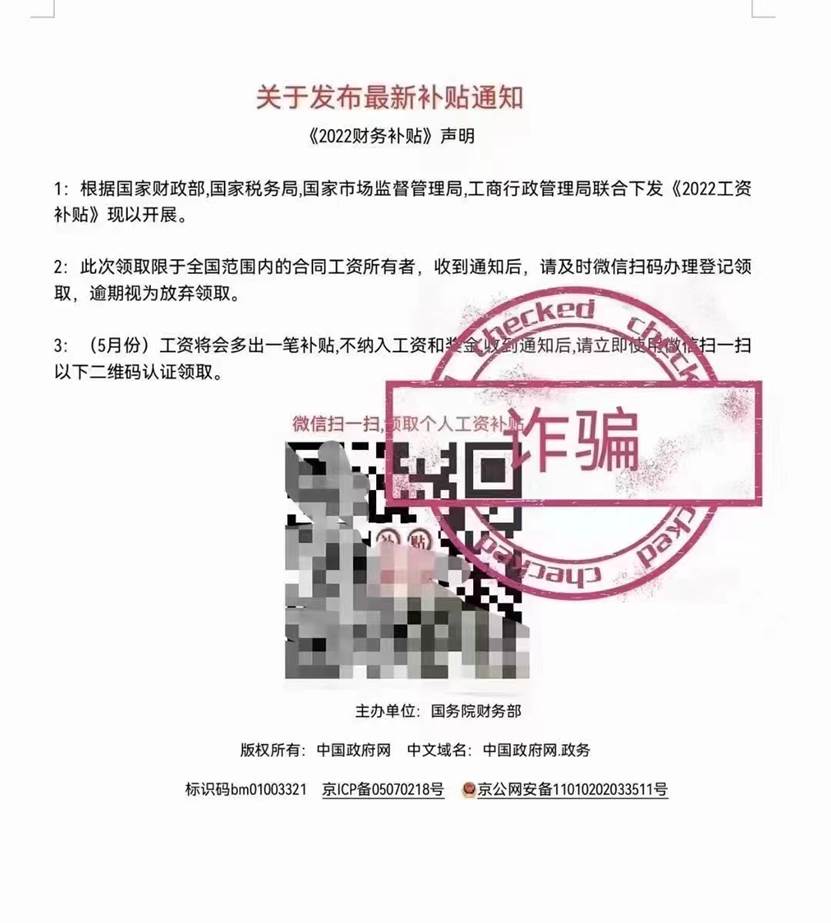

近日,有媒体公开报道称,知名互联网公司搜狐全体员工在5月18日早晨收到一封来自公司内部名为《5月份员工工资补助通知》的邮件,部分员工按照附件要求扫码,并填写了银行账号等信息,最终不但没有等到所谓的补助,工资卡内的余额也被划走。

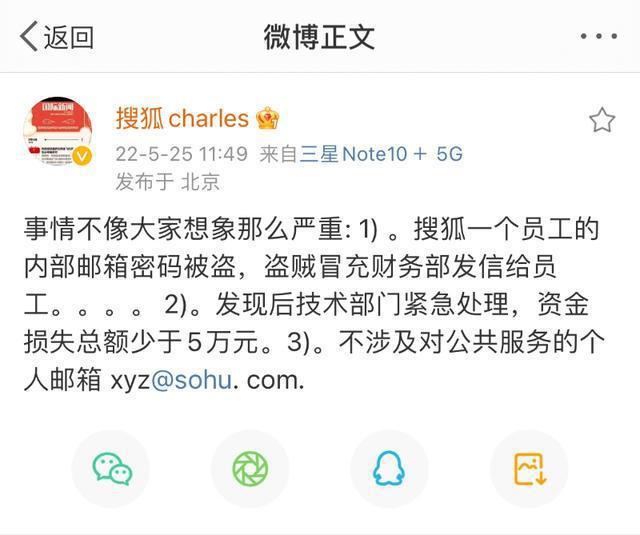

对此,搜狐公司董事局主席兼CEO张朝阳在个人微博上回应称,该事件系某员工邮箱账号被窃取所致,且没有想象中那么严重。事发后技术部门第一时间介入了该事件并开展了应急响应动作,现金损失在5万元以内。

“这是一起典型的钓鱼邮件攻击事件。”奇安信行业安全研究中心主任裴智勇就该事件表示,它再次为政企机构邮件安全敲响了警钟。政企机构需要经常对员工安全意识教育,进行有关邮件安全的实战攻防演习。同时,企业邮箱系统需要开启强制弱口令检测,强制定期改密码,以最大限度的减轻邮箱盗号风险。

约6000域名被用于攻击 “工资补贴”仅为冰山一角

事实上,这只是邮件钓鱼威胁的冰山一角。根据奇安信威胁情报中心的持续跟踪,推测该钓鱼活动可能于2021年12月底左右开始。自活动开始以来,约有6000个域名被用于攻击中。目前该钓鱼活动还在持续进行中,攻击者仍在不断更新升级系统,更新基础设施。今年2月份,上海某互联网公司也曾流传出“诈骗邮件”的截图。知情人士向记者透露,该邮件通过群发形式传播到全体员工,多位员工受骗,总计受骗金额数万元,虽然受骗员工数量不是很多,但是传播范围很广。

据奇安信联合Coremail发布的《2020中国企业邮箱安全性研究报告》显示,2020年,全国企业邮箱用户共收到各类钓鱼邮件约460.9亿封,同比增长达33.9%。与钓鱼邮件数量同时增长的还包括带毒邮件(即邮件附件含有病毒等恶意软件),数据显示,2020年,全国企业级用户共收到约492.1亿封带毒邮件,同比增长了16.0%。

面对猖獗威胁 部署邮件安全、零信任策略势在必行

“面对日益猖獗的邮件威胁,政企机构应部署邮件安全系统。”裴智勇强调,针对大型企事业单位在邮件使用场景中可能遇到的高危安全隐患,奇安信集团通过多年来深耕网络安全领域的优势经验,结合海量数据研发出“奇安信网神邮件威胁检测系统”,为企业定制相应的检测及处置应对解决方案。

据奇安信邮件安全专家介绍,要想避免此类事件再次发生,企业要具备对恶意钓鱼邮件实时检测和告警的能力,及时捕获恶意钓鱼行为,拦截邮件系统中的病毒邮件,可有效避免或减少损失。

针对恶意邮件检测,奇安信网神邮件威胁检测系统具有“更高级”的能力。首先,奇安信网神邮件威胁检测系统基于邮件行为检测模型、机器学习模型,能精准发现各种类型的钓鱼链接,诸如福利补贴、调查表填写、系统升级、银行通知、账户验证等等。其次,奇安信网神邮件威胁检测系统集成多种病毒检测引擎,结合威胁情报以及URL信誉库,可以对邮件的链接地址进行静态判定,并对邮件附件进行动态沙箱检测判定,高效识别邮件的恶意链接、恶意附件。值得一提的是,机器学习引擎基于云端数据可进行自主训练,通过自适应学习引擎、综合检测引擎及URL增强判定引擎进行综合检测,在不同的企业环境下自适应学习并准确高效地检出钓鱼URL。

此外,奇安信网神邮件威胁检测系统还会通过海量数据建模、多维场景化对邮件内容进行关联分析,实现对未知的高级威胁进行及时侦测。

基于海量邮件数据,“奇安信网神邮件威胁检测系统”还可深挖企业邮件潜在威胁与线索,包括收发件异常、暴力破解、单个IP登陆多个邮箱、异地登陆等异常场景,并可根据企业需求自定义异常场景的检测条件。并通过内置庞大的垃圾邮件样本库,使用先进的智能算法,有效过滤各种垃圾邮件。

除了具备对恶意邮件进行检测的能力之外,“奇安信网神邮件威胁检测系统”在事后溯源阶段也能发挥作用。该系统支持邮件数据快速检索,能在第一时间统计出“恶意邮件都发给了谁”,帮助企业快速定位受害者,缩小钓鱼邮件影响面,降低所造成的损失。

分析人士称,邮件攻击是针对企业最简单,但也最有效、最具迷惑性的攻击方法,并已经成为历届实战攻防演习攻击队、民间黑客乃至APT团伙实施网络入侵的首选方法之一。奇安信安全专家还建议,除了部署邮件安全系统之外,企业应采用零信任策略对现有网络安全架构进行升级。首先,收缩网络暴露面,确保只有经过强身份验证的合法用户、可信设备才能访问企业应用和数据;另外,零信任强调持续验证,持续构建零信任数据动态授权体系;同时,要加强员工的安全教育与培训。企业要针对性地帮助员工提升安全意识,进行各类实战攻防演习等安全活动,降低由于员工缺乏意识或无意之间的意识弱化导致的安全风险。